OA平台管理实战:权限、安全、运维的系统化方法

OA系统上线后,真正的挑战才开始。权限配置混乱、安全事件频发、运维响应迟缓——这些问题在系统运行6到12个月后会集中暴露。

本文面向IT运维和系统管理员,从权限模型设计、安全策略制定、日常运维监控三个维度,梳理OA平台管理的系统化方法。这些内容不是产品说明书,而是从实际运维经验中提炼的操作框架。

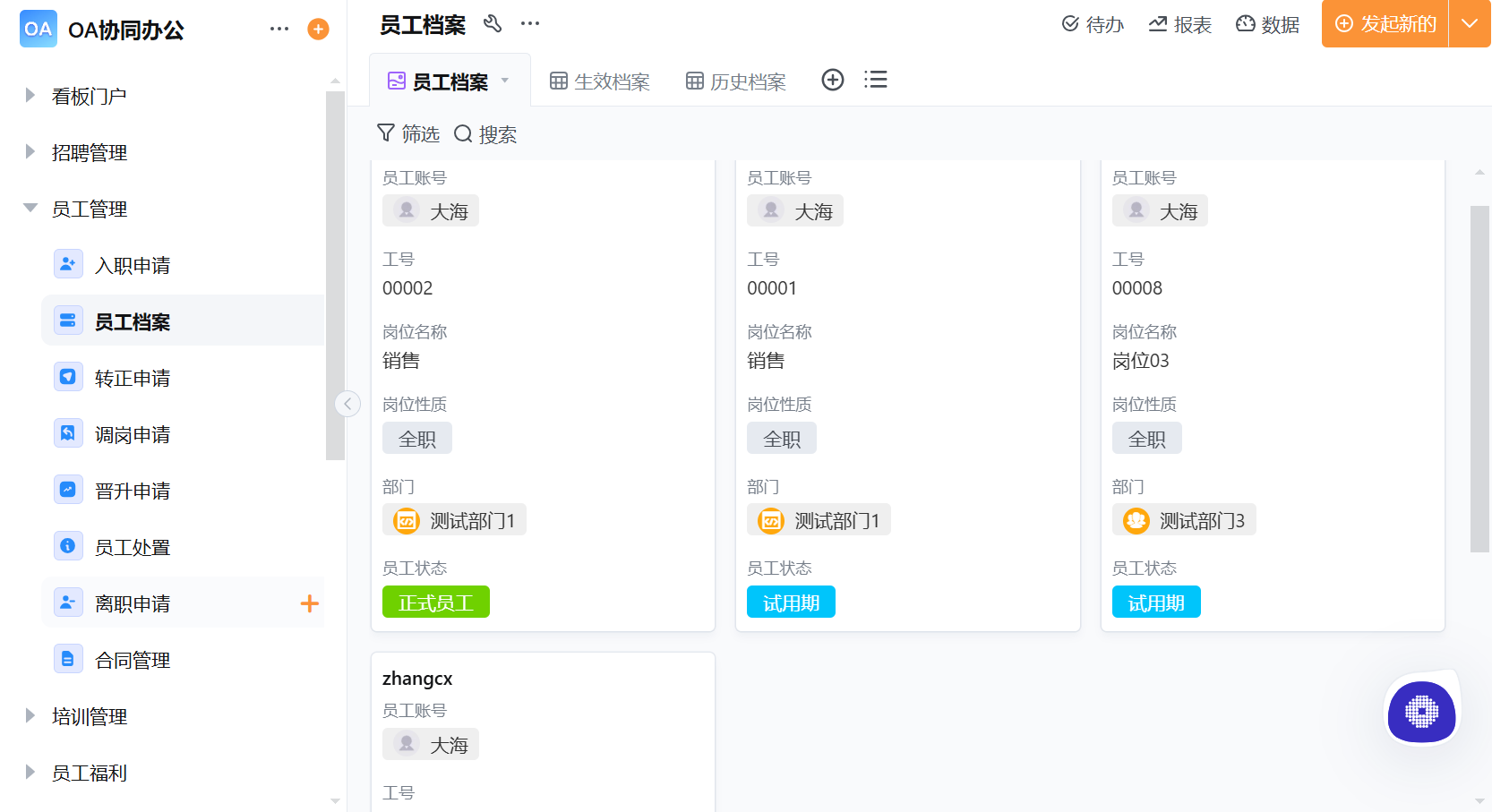

权限模型设计:从"够用"到"精细"的演进

很多OA系统在上线初期使用"超级管理员"模式——一个人管所有。这在系统刚上线、流程不多时是可行的。但随着流程数量增加、用户角色变多,这种模式会带来两个问题:一是管理员忙不过来,二是权限过度集中构成安全风险。

推荐的分层权限架构

| 角色层级 | 职责范围 | 权限粒度 |

|---|---|---|

| 平台超级管理员 | 系统配置、用户管理、全局设置 | 平台级 |

| 应用管理员 | 单个应用或模块的流程和表单管理 | 应用级 |

| 流程管理员 | 特定流程的节点配置和异常处理 | 流程级 |

| 数据管理员 | 特定数据的查询和导出权限 | 数据级 |

这种分层架构的核心原则是"最小权限"——每个角色只拥有完成其职责所必需的最小权限集合。在OA平台管理实践中,建议每季度审查一次权限分配,清理离职人员的残留权限,调整岗位变动人员的权限范围。

安全策略:防御纵深的设计思路

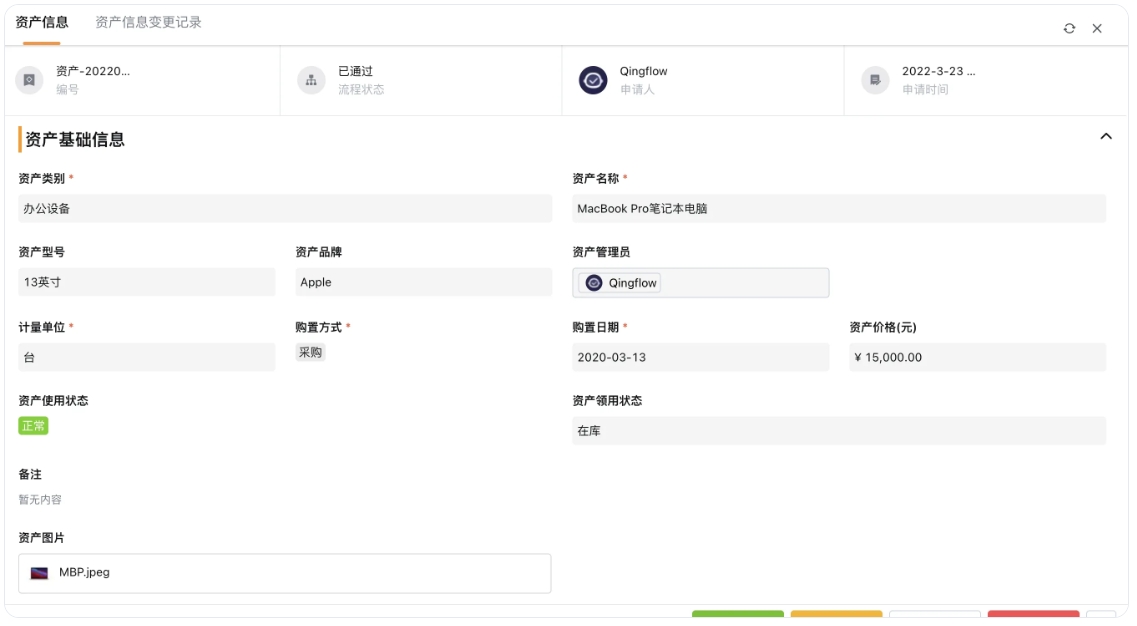

OA系统存储着企业的核心管理数据——审批记录、薪资信息、客户资料。安全策略不能只依赖"用户名加密码"这一道防线。

多层安全控制

认证层:启用多因素认证(MFA),至少对管理员账户强制要求。支持与企业的统一身份认证系统(如AD、LDAP、OAuth)集成,避免多套密码带来的管理风险。

传输层:全量启用HTTPS,禁用旧版本的TLS协议。对于私有化部署,确保SSL证书定期更新。

数据层:敏感字段加密存储,数据库访问限制在应用服务器IP范围,定期备份并验证备份可恢复性。

审计层:记录所有管理员操作日志,包括登录、权限变更、数据导出、流程修改等。审计日志应独立存储,防止被篡改。

网络层:限制OA系统的网络访问范围,办公网、生产网、测试网隔离。对外的API接口启用速率限制和IP白名单。

安全基线检查:至少每半年进行一次安全基线检查,内容包括:密码策略是否强制执行、是否存在弱口令账户、SSL证书是否过期、数据库是否对外开放、审计日志是否正常写入、备份是否可恢复。这些检查项看似基础,但在实际的安全事件复盘,往往是这些"基础项"的疏漏导致问题扩大。

日常运维:从被动响应到主动预防

运维工作最容易陷入"救火模式"——用户报问题、管理员去解决、问题解决后等待下一个问题。要建立主动预防的运维体系,需要做好以下几件事。

监控体系建设

| 监控维度 | 关键指标 | 预警阈值建议 |

|---|---|---|

| 系统可用性 | 服务在线率、响应时间 | 可用性低于99.5%、P95响应时间超过3秒 |

| 数据库性能 | 慢查询数量、连接池使用率 | 慢查询超过总查询的5%、连接池使用率超过80% |

| 存储空间 | 磁盘使用率、附件存储增长 | 磁盘使用率超过75% |

| 流程健康度 | 异常流程数量、超时审批数量 | 异常流程超过日均的10% |

| 用户行为 | 并发用户数、登录失败率 | 登录失败率突增超过3倍 |

监控的目的是"早发现早处理"。比如磁盘使用率达到75%时发出预警,运维人员可以提前清理历史附件或扩容,而不是等到磁盘满了系统崩溃再紧急处理。

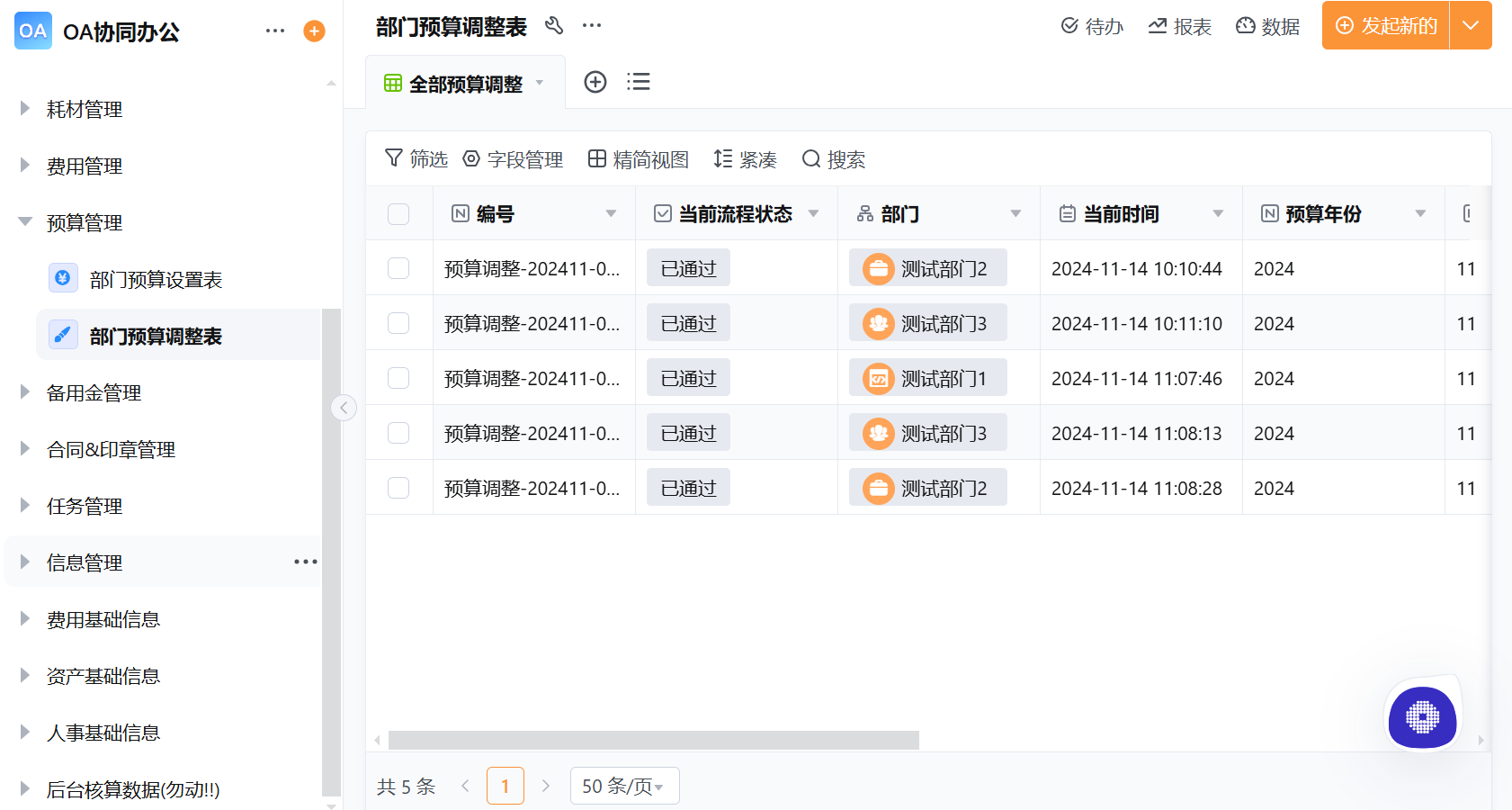

变更管理流程

OA系统的任何变更——流程调整、字段修改、权限变更——都应该通过变更管理流程来控制。这不是增加 bureaucracy,而是防止"改了一个小地方,影响了整个流程"的风险。

建议的变更管理步骤:

变更申请:明确变更内容、影响范围、回滚方案

影响评估:评估对现有流程、用户权限、数据的影响

测试验证:在测试环境中验证变更效果

执行变更:在低峰期执行,做好操作记录

变更确认:变更后24小时内监控系统指标和用户反馈

运维文档与知识管理

运维文档是OA平台管理中最容易被忽视的环节。当唯一熟悉系统的管理员休假或离职时,文档的价值就体现出来了。

运维文档应包含:

系统架构图:部署架构、网络拓扑、数据流向

运维手册:日常巡检清单、常见问题处理流程、备份恢复步骤

变更记录:每次变更的内容、时间、执行人、验证结果

应急预案:系统宕机、数据丢失、安全事件的应急处理流程

联系人清单:供应商技术支持、内部各业务线的对接人

建议将运维文档放在系统内(而非个人电脑或共享盘),并确保权限控制——文档本身也需要被保护。

持续优化:让系统越用越好

OA系统不是一次性项目,而是持续运营的产品。建立定期优化机制:

月度:检查异常流程、处理超时审批、清理僵尸账户

季度:审查权限分配、分析流程效率数据、收集用户反馈

半年度:安全基线检查、性能压测、备份恢复演练

年度:系统健康评估、架构优化规划、供应商服务评审

在一些企业中,OA平台管理工作借助了轻流 AI 无代码平台自身的流程能力来管理——比如用系统搭建运维工单流程、变更审批流程、巡检任务流程。这种"用系统管理系统"的方式,让运维工作本身也变得可追踪、可度量。

总结

OA平台管理是一项需要持续投入的工作。权限模型要随组织架构变化而调整,安全策略要随威胁形势升级而更新,运维体系要随系统规模扩大而演进。把管理动作制度化、文档化、自动化,是避免系统"越用越乱"的唯一路径。

常见问题

轻客CRM

轻银费控

生产管理

项目管理