免费试用

免费试用

导语:谁能看什么、谁能做什么、谁能改什么——OA权限管理是企业信息安全的第一道防线。但很多企业权限配置混乱:不该看的能看、不该改的能改、权限审批随意、操作无痕迹追溯。权限管理不当,轻则数据泄露,重则合规违规。本文把OA权限管理的设计要点和常见问题讲清楚。

权限管理是OA系统的安全基础。OA权限管理要实现"对的人看到对的数据、做对的操作",既要保障业务效率,又要确保安全合规。

OA权限管理的四个层级

权限控制要分层级才有效。

功能权限:谁能用哪个功能

功能权限是最基础的层级:不同角色看到不同菜单;某些功能只有特定人员可用;功能入口按权限显示或隐藏;功能使用记录可追溯。功能权限确保"不该用的功能用不了"。

数据权限:谁能看哪些数据

数据权限是权限管理的核心:只能看自己部门的数据;只能看自己负责的项目;只能看自己发起的流程;数据范围与业务职责匹配。数据权限确保"不该看的数据看不到",是信息安全的重点。

| 权限层级 | 控制内容 | 管控目标 |

|---|---|---|

| 功能权限 | 菜单、功能入口、操作按钮 | 功能可用性控制 |

| 数据权限 | 数据范围、记录可见性 | 数据保密性控制 |

| 字段权限 | 字段可见、可编辑、可导出 | 字段级别控制 |

| 操作权限 | 查看、新增、编辑、删除、导出 | 操作行为控制 |

字段权限:谁能看哪些字段

字段权限是精细化的控制:某些字段只有特定角色可见;敏感字段(如薪酬)单独控制;字段可编辑与只读区分;字段导出权限单独设置。字段权限确保"敏感字段不泄露"。

操作权限:谁能动哪些数据

操作权限控制行为:只能查看不能编辑;只能新增不能删除;只能操作自己的数据;导出需要额外审批。操作权限确保"不该做的操作做不了"。

权限管理的关键设计

设计合理,权限才好管。

角色体系设计:权限按角色分配

角色是权限的集合:按岗位定义角色(如HR、财务、销售);按职责划分角色(如数据管理员、审批管理员);角色可以继承和组合;人员变动只改角色不改权限。角色设计要"职责清晰、便于管理"。

权限审批流程:权限申请要审批

权限不能随便给:权限申请要有审批流程;审批人确认申请是否合理;权限变更需要记录;定期审查权限是否仍需保留。权限审批确保"给出去的权限都有依据"。

| 设计要点 | 核心内容 | 设计原则 |

|---|---|---|

| 角色体系 | 角色定义、角色继承、权限组合 | 职责清晰、便于管理 |

| 权限审批 | 申请流程、审批记录、变更管理 | 有据可查、定期审查 |

| 权限继承 | 上下级权限关系、部门权限继承 | 层级清晰、避免冲突 |

| 审计日志 | 操作记录、访问日志、异常预警 | 全程可追溯 |

权限继承机制:上下级权限关系

权限可以有层级关系:上级默认有下级的数据权限;部门负责人有本部门数据权限;权限继承可以覆盖或叠加;继承关系要明确避免冲突。权限继承让管理更简单,但要注意避免"权限扩散"。

权限审计日志:操作可追溯

操作记录是安全的保障:记录谁在什么时候访问了什么数据;记录权限变更和敏感操作;异常访问自动预警;审计日志定期归档。审计日志让权限使用"全程可查"。

提醒:OA权限管理最容易犯的错误是"权限过度"或"权限过松"。常见表现:为了方便给管理员角色过量权限;离职人员权限没有及时回收;临时授权后忘记回收;权限审批走过场。建议:权限分配遵循"最小必要原则",给最少的权限满足工作需要;建立定期审查机制,每季度检查一次权限分配;离职人员账号和权限第一时间停用;权限申请审批要认真把关,不能走过场。

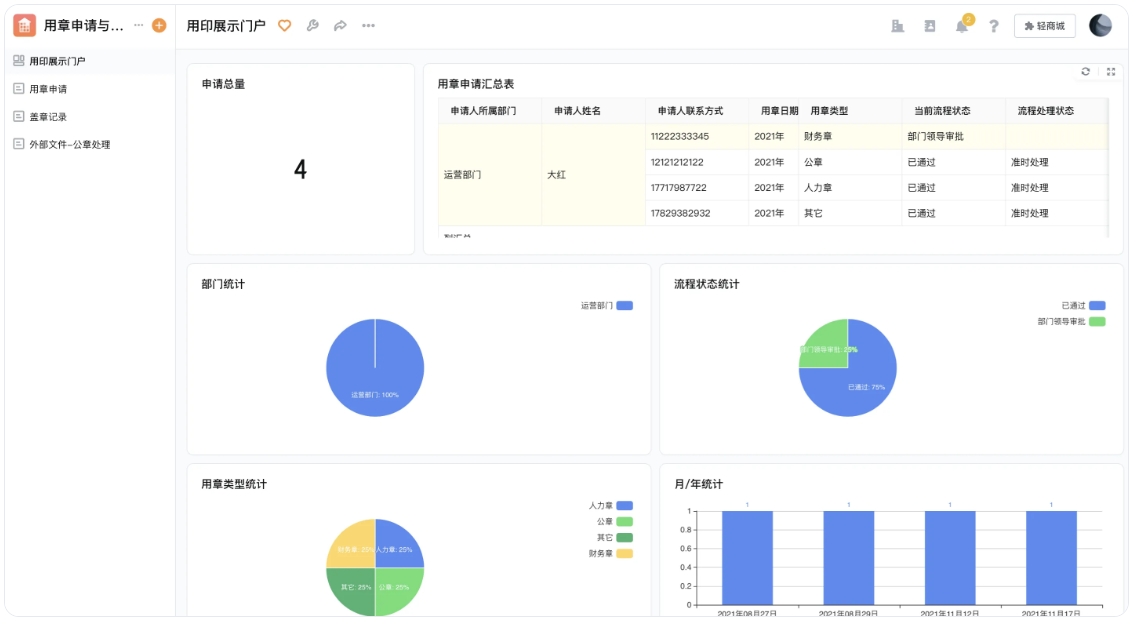

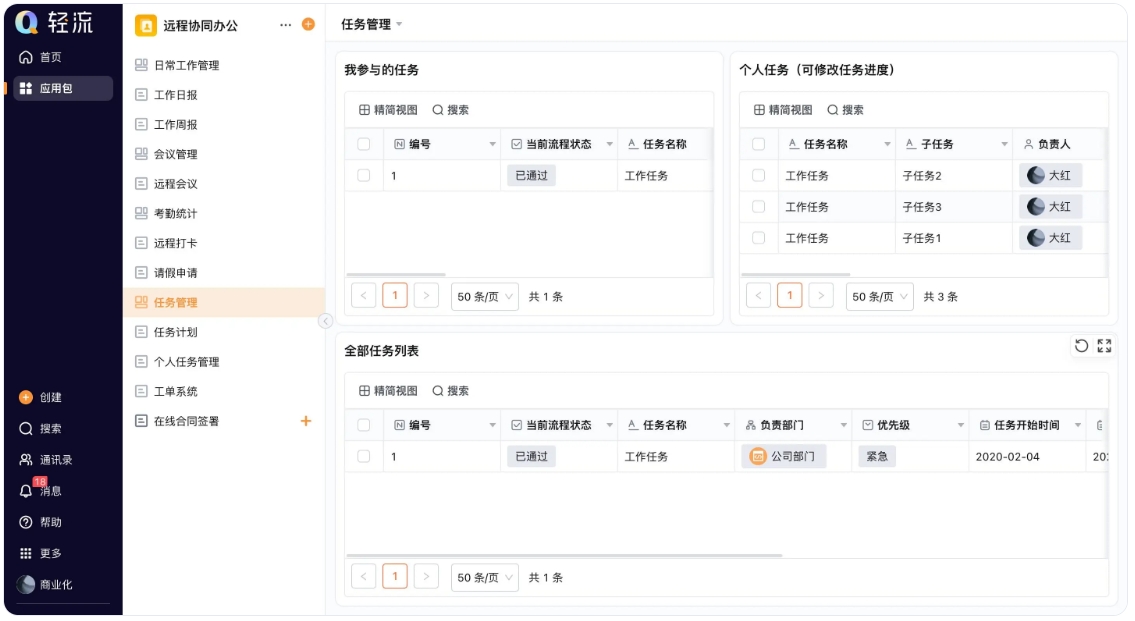

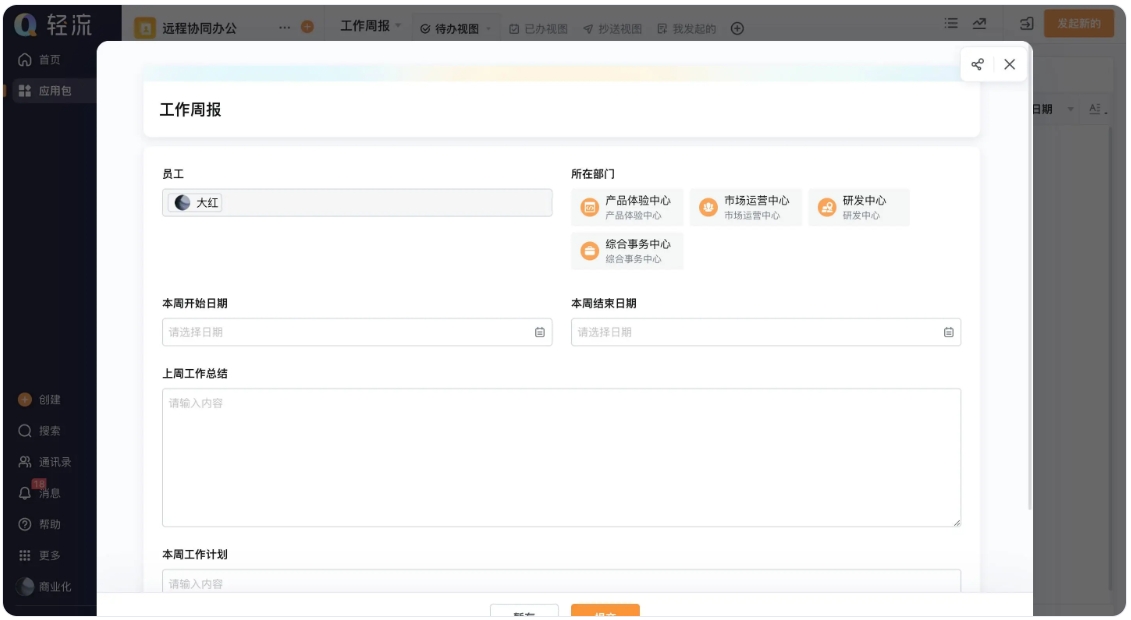

在OA权限管理方面,轻流 AI 无代码平台提供灵活的角色权限配置,支持功能权限、数据权限、字段权限的细粒度控制,帮助企业建立安全规范的权限管理体系。

常见权限管理误区

避开误区,权限才能管好。

误区一:人人都是管理员

管理员权限泛滥是最大风险:系统管理员账号太多;普通用户也给了管理权限;权限设置通用模板权责不清。建议:严格限制管理员数量,每个系统只有少数几个人有管理权限。

误区二:权限配置后不管

权限是动态的管理不是一劳永逸:人员变动没有调整权限;业务变化权限没有跟进;临时权限忘记回收。建议:建立定期审查机制,人员变动第一时间调整权限。

误区三:权限设置太粗

权限颗粒度太粗影响安全:要么全开放要么全关闭;没有按数据范围控制;字段级别控制缺失。建议:根据数据敏感程度设置细粒度权限,敏感数据要格外小心。

| 常见误区 | 具体表现 | 风险后果 | 改进建议 |

|---|---|---|---|

| 人人管理员 | 管理权限泛滥 | 安全风险大 | 严格控制管理员数量 |

| 配置后不管 | 权限长期不更新 | 权限过期仍可用 | 建立定期审查机制 |

| 颗粒度太粗 | 权限设置笼统 | 敏感数据风险 | 设置细粒度权限 |

| 临时不回收 | 临时权限忘记收回 | 权限扩散 | 设置到期自动回收 |

总结:OA权限管理要实现功能权限、数据权限、字段权限、操作权限四个层级的控制。关键设计包括角色体系设计、权限审批流程、权限继承机制、权限审计日志。权限管理要避免"人人管理员、配置后不管、颗粒度太粗、临时不回收"等误区。在轻流中,企业可以灵活配置多层级权限体系,实现细粒度的访问控制,让"对的人看到对的数据"。

常见问题

Q1:权限应该由谁来配置和管理?

权限管理需要分层负责:系统管理员,管理角色定义和全局权限配置;业务管理员,管理本业务线的权限分配;部门负责人,管理本部门人员的数据权限申请;普通用户,只能申请和查看自己的权限。权限管理应遵循"分级管理、权责一致"原则。系统管理员不宜太多,建议2-3人,且要有审计机制防止权限滥用。

Q2:如何处理临时授权需求?

临时授权是常见场景但要规范管理:设置临时授权时限,到期自动回收;临时授权要有审批流程;记录临时授权的原因和审批人;定期检查临时授权是否仍需延续。系统应支持临时授权的自动回收机制,避免"临时变永久"。临时授权越少越好,能用其他方式解决的就不用临时授权。

Q3:权限审计怎么做?

权限审计是安全管理的重要环节:定期审查权限分配是否合理;检查异常访问和操作记录;审查离职人员权限是否已收回;分析权限使用频率,找出长期不用的权限。审计建议每季度做一次,关键系统每月审计。审计发现的问题要及时整改,形成"审计-整改-验证"的闭环。审计日志要保存足够长时间,满足合规要求和追溯需要。

轻客CRM

轻银费控

生产管理

项目管理